1 Pz Verticale Trasparente Plastica Liscia Ufficio Scuola Business Lavoratore Credenziali Titolare Della Carta D'identità Studenti IC Pass Card Protezione Trasparente (la Carta Interna È Casuale) - Temu Switzerland

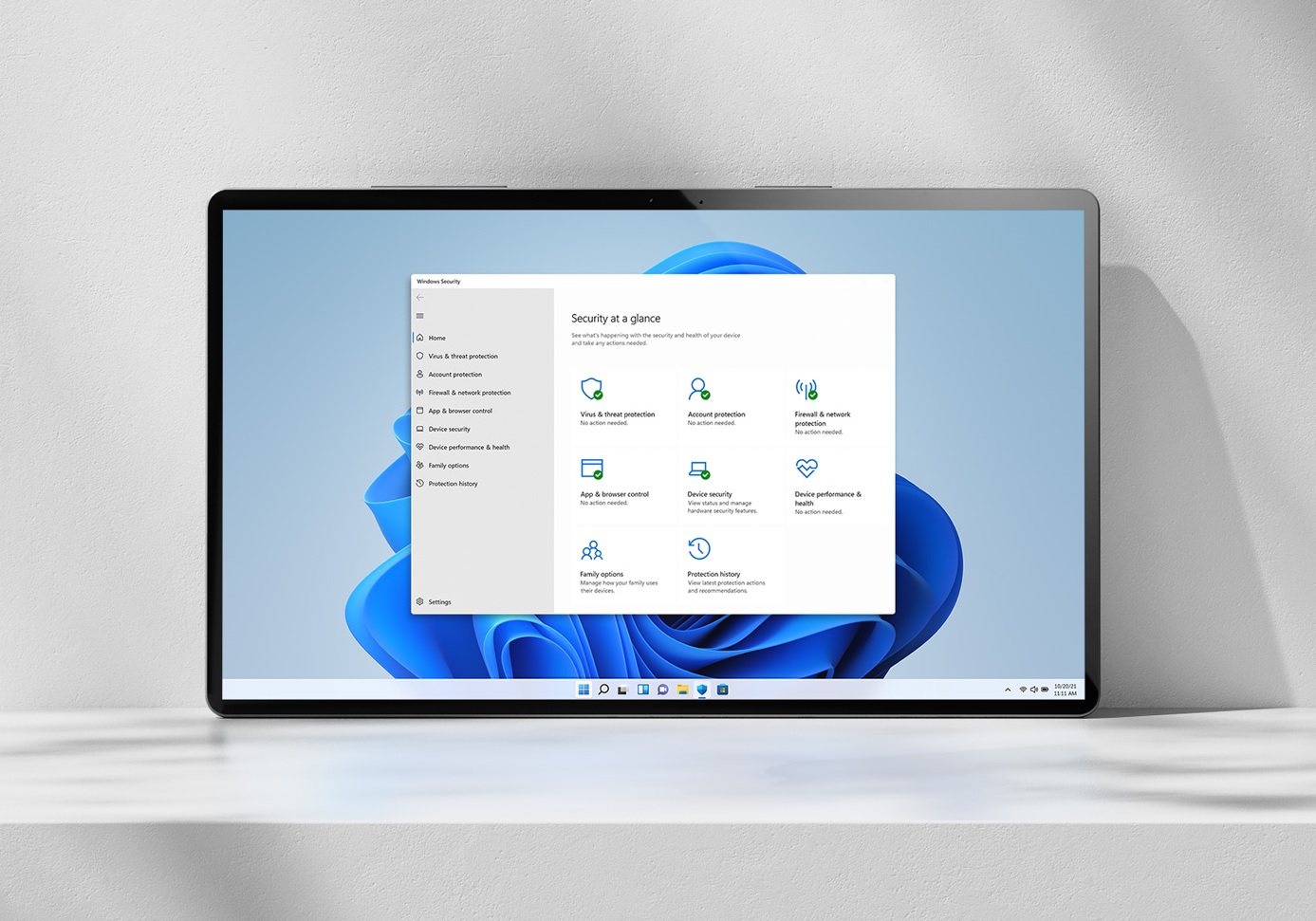

Sicurezza logica: cos'è e come implementarla per garantire la protezione dei dati aziendali - Cyber Security 360